Lesedauer: 6 Minuten

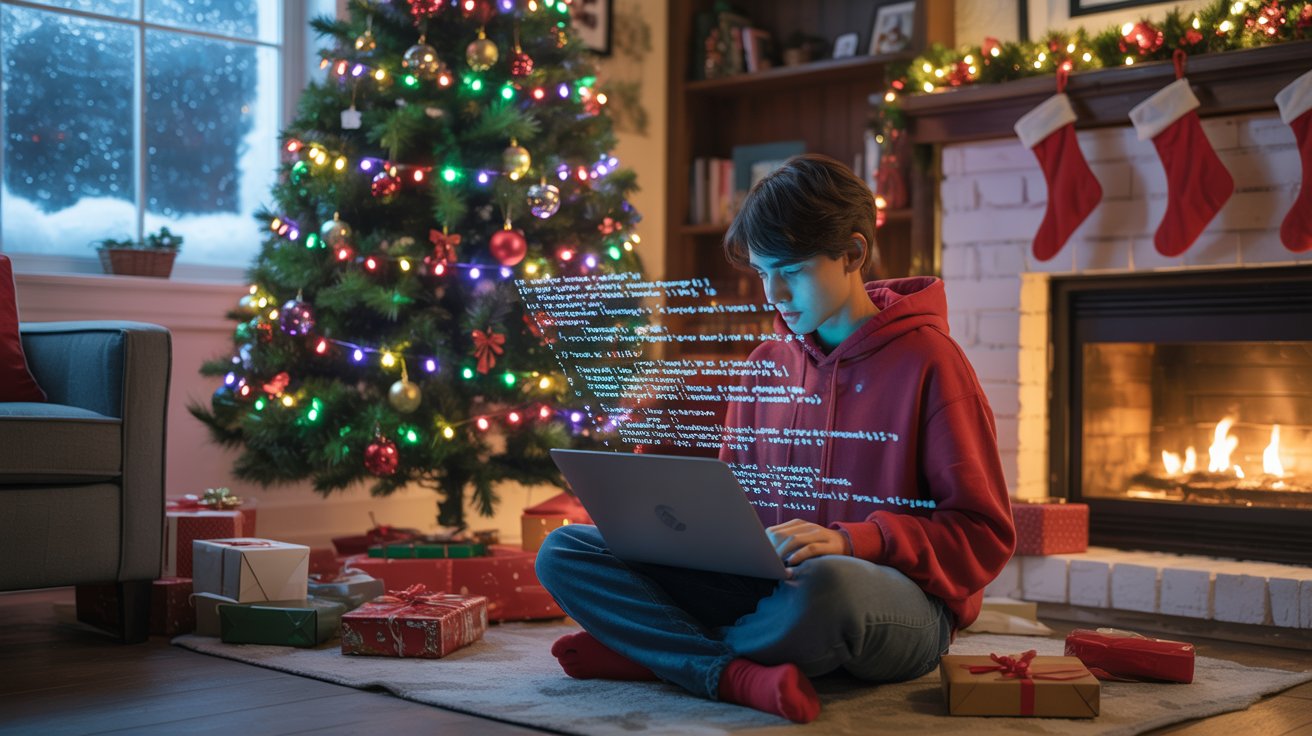

Die Lichterketten glitzern, der Braten schmort im Ofen – und im Hintergrund prasselt nicht nur das Kaminfeuer, sondern auch der Datenverkehr. Gerade an Weihnachten, wenn viele IT-Teams im Feiertagsmodus sind, haben andere plötzlich sehr viel Zeit: Script Kiddies, Möchtegern-Hacker und gelangweilte Teens, die ihre neuen „Hacking-Tools“ ausprobieren möchten.

Zeit also, sich anzuschauen, warum die Weihnachtszeit traditionell auch Hochsaison für Angriffe ist – und wie man sich als Admin, Unternehmen oder Privatperson dagegen wappnen kann.

Weihnachten ist für viele IT-Teams ein zweischneidiges Schwert: Auf der einen Seite endlich Ruhe vom Tagesgeschäft, auf der anderen Seite dünne Besetzung, Rufbereitschaft und eine Infrastruktur, die möglichst „einfach laufen“ soll.

Genau dann passiert es regelmäßig: Script Kiddies, gelangweilte Teens und Möchtegern-Hacker sitzen mit neuen Gadgets, Tools und YouTube-Tutorials vor dem Rechner – und testen aus, was so geht. Und das nicht selten auf produktiven Systemen.

Zeit, das Thema einmal konkret aus Admin-Sicht zu beleuchten.

Warum gerade zu Weihnachten mehr Angriffe passieren

1. Weniger Personal, weniger Aufmerksamkeit

Zwischen den Jahren laufen viele IT-Abteilungen nur im Minimalbetrieb. Monitoring, Patching, Log-Analysen – vieles wird reduziert oder läuft „best effort“. Das ist für Angreifer der ideale Zeitpunkt, um:

- Bruteforce-Angriffe länger laufen zu lassen

- Schwachstellen in öffentlich erreichbaren Diensten auszunutzen

- unauffällig Reconnaissance zu betreiben

Was im Alltag schnell auffallen würde, kann in dieser Phase gerne mal ein paar Stunden oder Tage unentdeckt bleiben.

2. Neue Geräte, neue Angriffsfläche

Weihnachten ist Hardware-Saison:

- Notebooks, Tablets, Smartphones

- Smart-TVs, Streaming-Boxen, Konsolen

- Smart-Home-Geräte, IoT-Spielzeuge, „coole“ Technik-Gadgets

Das Problem: Vieles wird schnell ins Netz gehängt, selten sauber konfiguriert. Standardpasswörter, ungesicherte Webinterfaces und ungepatchte Firmware sind dann die direkte Einladung für Scans und Angriffe – von außen wie von innen.

3. Script Kiddies mit Zeit, Tools und Tutorials

Klassisches Szenario:

Zu Weihnachten gibt es ein neues Notebook, vielleicht eine Kali-VM oder ein günstiges Pentesting-Gadget. Dazu YouTube-Videos und „Hacker“-Foren, die vermeintlich einfache Erfolgsrezepte liefern.

Typisch sind dann:

- Port-Scans im Heimnetz und darüber hinaus

- Copy & Paste von Exploits und Skripten

- Angriffe auf leicht erreichbare Ziele (Router, NAS, IP-Cams, Schul-IT, Gameserver)

Nicht alle verstehen, was sie tun – aber die Wirkung kann trotzdem fatal sein.

4. Mehr Online-Shopping, mehr Phishing

Weihnachten ist auch Hochsaison für Phishing:

- Paketbenachrichtigungen

- „Versandprobleme“ bei Bestellungen

- gefälschte Zahlungsaufforderungen

Viele Nutzer haben wirklich mehrere offene Bestellungen. Die Wahrscheinlichkeit, dass jemand „aus Versehen“ auf einen gefährlichen Link klickt, ist deutlich höher als im restlichen Jahr.

Typische „Weihnachtsaktionen“ von Script Kiddies

Script Kiddies sind keine professionellen APT-Gruppen, aber sie können dennoch Schaden anrichten. Häufig zu beobachten:

- Einfaches Scannen nach offenen Ports und Diensten

Mit Nmap, Angry IP Scanner und Co. werden IP-Bereiche und Heimnetze durchsucht. - Standardpasswörter ausprobieren

Router, NAS, Webcams, Admin-Backends: Alles, was noch auf „admin/admin“ oder ähnlichen Defaults läuft, ist praktisch kompromittiert. - Exploits aus YouTube/Tutorials nachklicken

Skripte aus Git-Repos oder Foren, ohne zu verstehen, was im Detail passiert. Ziel: „Mal sehen, ob es funktioniert“. - Mini-DDoS gegen Gameserver oder Schul-IT

Beliebt sind Spielereien gegen die Infrastruktur von Schule, Freunden oder kleinen Projekten – technisch simpel, rechtlich brandgefährlich.

Kritische Schwachstellen rund um die Festtage

Aus Sicht eines Admins sind zu dieser Zeit besonders im Fokus:

- VPN-Gateways und Remote-Zugänge ohne aktuelles Patch-Level

- RDP, SSH oder Web-Admin-Oberflächen, die direkt aus dem Internet erreichbar sind

- Cloud-Dienste ohne MFA

- Schwache oder wiederverwendete Passwörter

- Neu ins Netz gehängte, schlecht konfigurierte Geräte (Router, NAS, Smart Home)

Vorbereitung als Admin: Was du vor Weihnachten tun solltest

Damit aus „Stille Nacht“ kein „Incident-Response-Marathon“ wird, lohnt sich ein kurzer Sicherheits-Check vor den Feiertagen.

1. Patching vor den Feiertagen

Fokussiere dich auf:

- VPN-Server und Firewalls

- E-Mail-Gateways und Reverse-Proxys

- öffentlich erreichbare Webserver und Admin-Portale

Plane, wenn möglich, ein klares Wartungsfenster vor Weihnachten und dokumentiere die Änderungen – damit du im Ernstfall nachvollziehen kannst, was sich wann geändert hat.

2. MFA als Pflicht für kritische Zugänge

Multi-Faktor-Authentifizierung sollte überall dort Standard sein, wo ein kompromittierter Account ernsthafte Folgen hat:

- Admin- und Domain-Admin-Accounts

- E-Mail- und Cloud-Konten (Microsoft 365, Google Workspace)

- VPN- und Remote-Zugänge

- Zugänge zu Backup- und Management-Systemen

3. Logging und Alarmierung schärfen

Auch wenn du nur eine Minimalbesetzung hast, sollten Alarme weiterhin ernst genommen werden:

- zentrale Log-Sammlung (z. B. SIEM, Syslog, zentrale Log-Server)

- Alarme für:

- viele fehlgeschlagene Logins

- Anmeldungen außerhalb üblicher Zeiten

- Änderungen an kritischen Gruppen und Accounts

Definiere klar:

Wer reagiert auf Alarme? Wie wird eskaliert? Welche Kommunikationswege gibt es im Notfall?

4. Backup, aber bitte mit Restore-Test

Backups sind nur so gut wie der letzte erfolgreiche Restore:

- Prüfe vor den Feiertagen mindestens einen Restore-Test

- Nutze nach Möglichkeit ein Offline- oder immutable Backup

- Trenne Berechtigungen: Der normale Domain-Admin sollte nicht gleichzeitig volle Kontrolle über die Backups haben

Heimnetz: Wenn Script Kiddies im eigenen Wohnzimmer sitzen

Viele Leser von der-it-blog.de sind selbst Admins und haben zu Hause natürlich ein etwas komplexeres Setup. Auch dort lohnt sich ein Blick:

- Router-Zugangsdaten ändern, Remote-Zugriff deaktivieren oder absichern

- WLAN mit WPA3 (oder mindestens WPA2) und sinnvoller Passphrase

- Gast-WLAN für Besuch aktivieren

- Smart-Geräte mit neuem Passwort und aktueller Firmware versehen

Und wichtig, wenn Kinder und Jugendliche mit Technik spielen:

- offen über Legalität sprechen (Port-Scans und „Tests“ gegen fremde Ziele sind keine harmlose Spielerei)

- Alternativen anbieten: legale Pentesting-Labs, Capture-the-Flag-Plattformen, Homelabs in isolierten Testnetzen

Checkliste: „Frohe, aber sichere Weihnachten“ für Admins

Vor den Feiertagen:

- Kritische Systeme gepatcht

- VPN-, Cloud- und Admin-Accounts mit MFA abgesichert

- Sicht auf öffentlich erreichbare Dienste geprüft (z. B. Shodan-Check)

- Logging und Alarmregeln überprüft

- Backup und Restore getestet

- Notfallkontakte und Rufbereitschaft geklärt

Während der Feiertage:

- Ab und zu einen Blick ins Monitoring / SIEM werfen

- Auffällige Logins und Alarme zeitnah prüfen

- Keine spontanen, undokumentierten „Schnell-Fixes“ auf Produktivsystemen

Fazit: Weihnachtszeit muss nicht Hacker-Zeit sein

Die Kombination aus dünner Personaldecke, vielen neuen Geräten und gelangweilten Script Kiddies unter dem Tannenbaum sorgt jedes Jahr für eine erhöhte Angriffsfläche. Ob daraus nur ein harmloser Scan oder ein ernstzunehmender Sicherheitsvorfall wird, hängt maßgeblich davon ab, wie gut du dein Netzwerk auf die Feiertage vorbereitest.

Mit ein wenig Planung vor Weihnachten, klaren Regeln und ein paar gezielten Maßnahmen lässt sich das Risiko deutlich reduzieren – und du kannst die Feiertage eher genießen, statt Logs im Sekundentakt zu durchsuchen.

Sei der Erste, der das kommentiert

Kommentare sind geschlossen, allerdings sind Trackbacks und Pingbacks möglich.