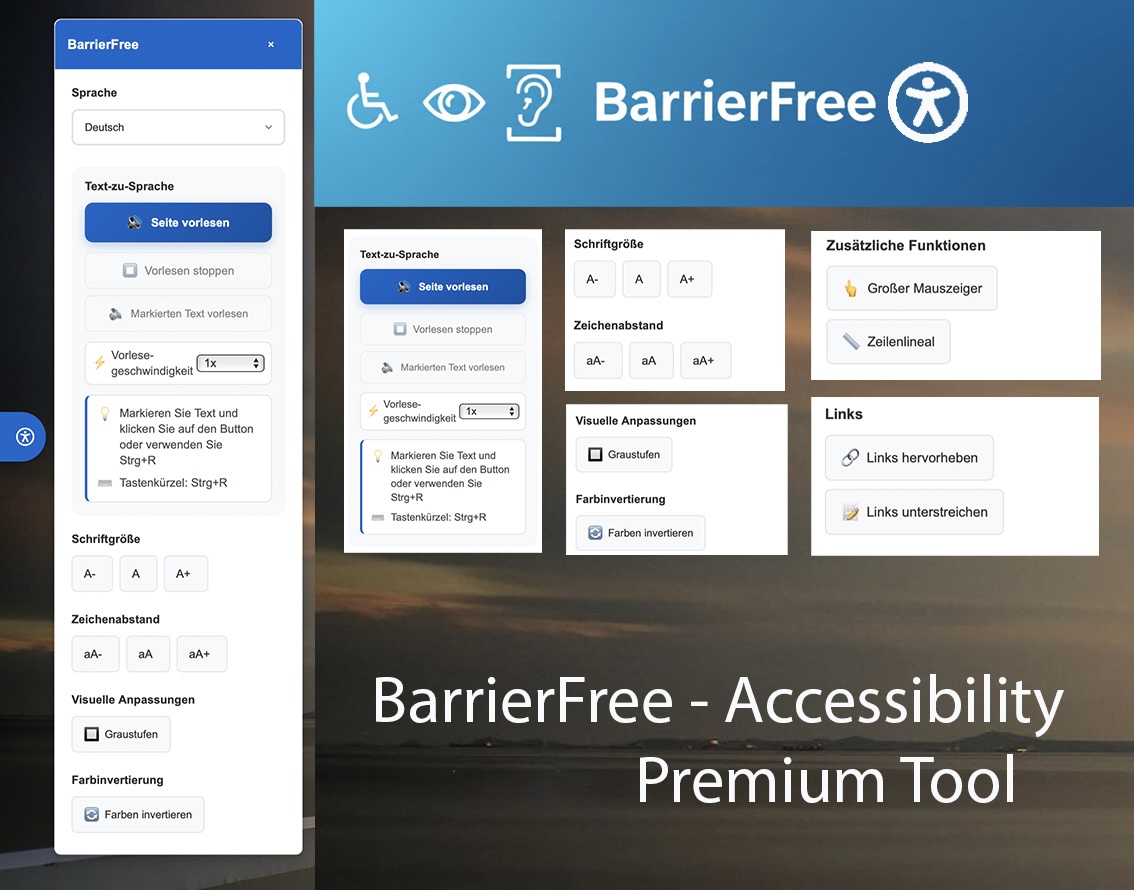

Digitale Barrierefreiheit ist längst kein „Nice-to-have“ mehr, sondern Pflicht – rechtlich, technisch und vor allem menschlich. Mit dem BarrierFree Widget erhalten Website-Betreiber ein kompaktes, leicht integrierbares Tool, das zentrale Accessibility-Funktionen bündelt und…

DER IT BLOG Beiträge

So funktioniert der neue Fahrzeugausweis auf dem Smartphone Der kleine grüne Fahrzeugschein wandert ins Handy: Mit der neuen i-Kfz-App des Kraftfahrt-Bundesamts (KBA) können Autofahrerinnen und Autofahrer in Deutschland ihre Zulassungsbescheinigung…

Es ist der Albtraum jedes Admins: Alles läuft stabil, die Monitoring-Tools sind grün – und plötzlich meldet das Rechenzentrum: „Brand im Serverraum“. Genau für diesen Moment ist moderne IT-Infrastruktur gebaut.…

Am 28. Oktober 2025 hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) eine offizielle Warnung veröffentlicht:Viele Microsoft Exchange Server 2016 und 2019 in Deutschland sind nach dem Support-Ende ungeschützt…

Ein neuer Ansatz fürs Web Mit ChatGPT Atlas wagt OpenAI einen mutigen Schritt: Der Browser selbst wird zum intelligenten Assistenten. Statt wie bisher zwischen Tabs, Chat-Fenstern und Suchmaschinen zu wechseln,…

Seit über einem Jahrzehnt versucht Apple, das iPhone nahtlos mit dem Auto zu verbinden – und mit Apple CarPlay ist das Unternehmen diesem Ziel so nah wie nie zuvor. Was 2013 als…

Die Agentur Mertsch-Web hebt Web-Barrierefreiheit auf ein neues Level: Zusätzlich zur bisherigen Veröffentlichung von Komponenten für Joomla 5 und WordPress haben sie nun ein eigenständiges Widget entwickelt, das sich in jede bestehende Website integrieren…

Ein Kommentar und eine Meinung: Deutschland hat das Internet nicht erfunden – aber die Bürokratie, die es bremst.Während Europa längst digital denkt und handelt, bleibt die Bundesrepublik das Land der…

Non-Fungible Tokens, kurz NFTs, zählen zu den spannendsten technologischen Entwicklungen der letzten Jahre. Nachdem sie 2021 durch spektakuläre Kunstverkäufe weltweit Aufmerksamkeit erregten, hat sich das Thema inzwischen professionalisiert. Doch was genau…

Die Evolution des Digitalen Helfers zur Autonomen Intelligenz Die IT-Welt hat in den letzten Jahren eine rasante Entwicklung durchlaufen. Vom Cloud-Computing, das unsere Infrastruktur virtualisierte, über Big Data, das unsere…